セキュリティ:対岸の 火事 、 いいえ 違います 「 改ざんされたサイト 」 は 身近に あります

セキュリティフィッシングサイト誘導に改ざんされたサイト

セキュリティフィッシングサイト誘導に改ざんされたサイト

2019.06.18

記事内に広告が含まれています。

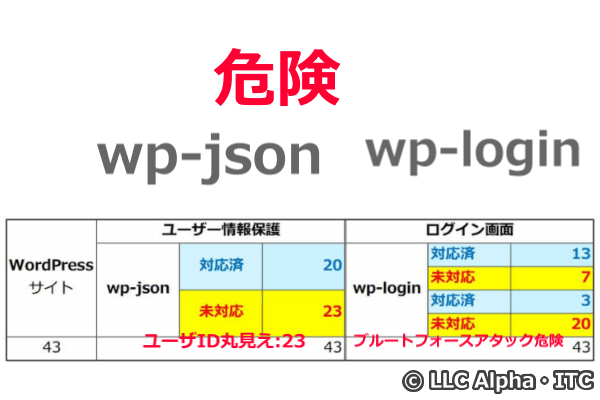

あなたは、下の数字を見てどんなふうに思われますか?

次にあげる例では、もっとも基本とされる対策がされているのは、割合からしてたったの30%しかないという事実です。

・・・これは、ホームページ制作会社のセキュリティ意識が低い事の表れです。

Thank you for reading this post, don't forget to subscribe!

WordPressサイトに必要なセキュリティが担保されていない

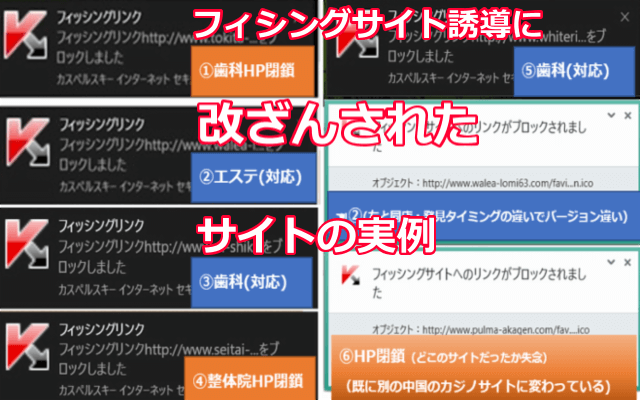

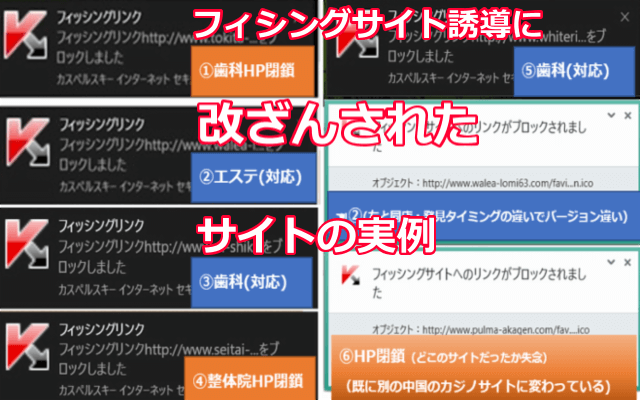

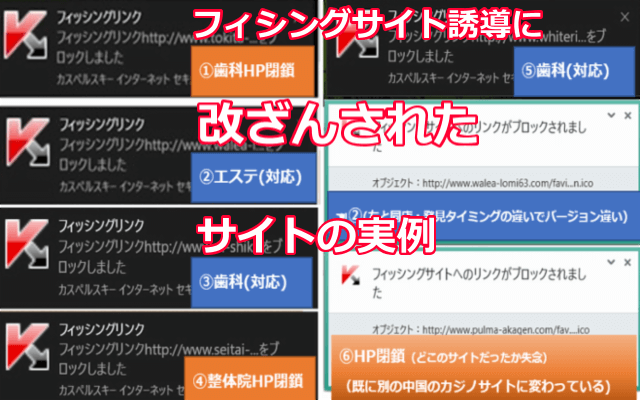

ウイルス対策ソフトが入ったPCからサイトにアクセスすると、以下の様な警告が出る場合があります。

改ざんされたサイト

改ざんされたサイト

これは、改ざんされたサイトにアクセスした場合です。

ですから、サイトのセキュリティ対策が大事になってくるのです。

ウェブサイトのセキュリティ対策

ウェブサイトのセキュリティ対策

これはホームページオーナーのせい(所為)ではないのだけれども!・・・

まったく責任がない訳でもありません。

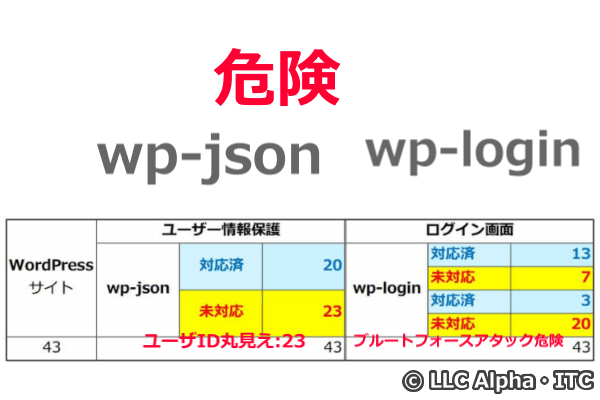

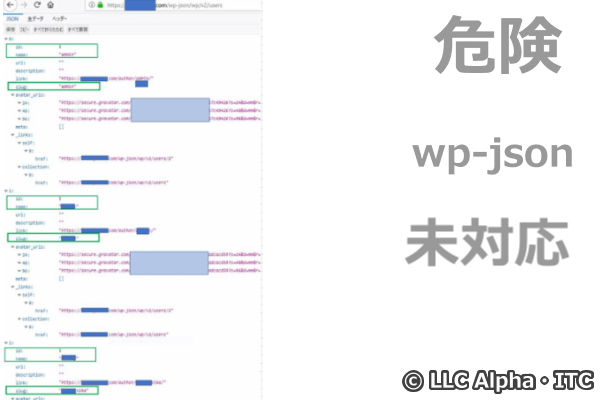

2つの区で人口合計が約37万人地域の、歯医者さんのホームページを調査してみました。

106ホームページの内、実に43がWordPressで制作されている.

そして43サイトの内2つの切り口でセキュリティ対策がなおざり※のサイトが20件も!

2つの切り口というのは、次の2つです。

- ユーザ情報保護(wp-json対応:ユーザID・名称などを管理者以外に秘密にする)

- ログイン画面を隠す(wp-loginの変更:管理者以外に秘密にする)

下の図でお伝えします。

ユーザ情報まるみえ。そしてログイン画面さえ開放

ユーザ情報まるみえ。そしてログイン画面さえ開放

※.なおざり:「なおざり」は「多くの場合、何の対応もしない」

上の図で言うと、①wp-json未対応の23件の内、wp-login未対応の20件がなおざり・・・ここまでくると、もはやずさんとしか言いようがない。

※.おざなり:「おざなり」は「いい加減ではあるにせよ、何らかの対応をする」

上の図で言うと、②wp-json未対応の23件の内、wp-login対応済の3件がおざなり

および、 ③wp-json対応済の20件の内、wp-login未対応の7件がおざなり

※.なおざりも、おざなりも、現代語として考えた場合、

両方に共通している部分は、「いい加減な対応だ」ということです。引用:NHK放送文化研究所

ですから、どちらも安心はできないのです。

つまり、この2つの切り口から見た場合、

43件中13件しか、ワードプレスの大事なセキュリティ対策の一部が出来ていないのです。

(他の対策も推して知るべし)

割合からしてたったの30%しかないのです。(基本対策されているサイトが!?)

母数が少ないですが、70%が管理画面に対するセキュリティ対策が出来ていないということです。

(セキュリティ対策は、これだけにはとどまりませんが、最も基本的な対策がとられていないことが、大きな懸念材料です。)

セキュリティ対策でわかること

このサイトでも判明!

このサイトは日本語専用サイトであるにもかかわらず、

僅か7日間の間に、なんと海外から161件の攻撃がありました。

また、admin(デフォルト管理者)による不正ログインの試みが224回もありました。

翌週には、さらに増えて合わせて282件もの攻撃がありました。

2022/10/10から2022/10/17まで282件の攻撃をブロック

2022/10/10から2022/10/17まで282件の攻撃をブロック

これは、セキュリティ対策をしているからこそ防ぐことができたことを表しています。

もちろん、完璧なセキュリティ対策というものは存在しません。

しかし、あまりにも杜撰な・または対策をしていないホームページが目立ちます。

下のブログカードのクリックで、セキュリティ対策の実態と、無用なプラグインの実際をお知りになることができます。

「ホームページ制作会社の基本的なセキュリティ意識の欠如」

そして、悲しいことにサイトオーナー(ホームページ所有者)は、この様なことをご存知ない。

ホームページ制作会社がこの様な、

いい加減でずさんなとも言える対応で、自分のサイトを作ったなどと夢にも思っていないことです。

悲惨な例は、被害者になること

ランサムウェアを組み込まれて、身代金を要求されること

自身のホームページを閉鎖せざる得なくなること

(ビジネスを続けるに欠かせない道具を失ってしまうこと)

(改ざんされた6サイトの内、3サイトがホームページを閉鎖してしまったことを筆者は知っています)

そして最も悲惨なのは、サイトオーナーの知らない内に加害者側に立たされること

サイトオーナーが思ってもいないこと。対応を誤れば、犯罪の踏み台にされ、犯罪の片棒を担がされ加害者側になってしまう

サイトオーナーが思ってもいないこと。対応を誤れば、犯罪の踏み台にされ、犯罪の片棒を担がされ加害者側になってしまう

フィッシングサイトに誘導される改ざんをされ、

犯罪の踏み台にされること

あなたのサイトに訪れて、

あなたのお客さんになってくれるかも知れない人たちが、

フィッシングサイトに誘導されて被害に遭う

(信用して使ったホームページでだまされた。

あなたはその

ホームページを提供しているオーナーなので

犯罪の片棒を担いだのと同じと見なされます。)

刑事罰は受けなくても

セキュリティ対策が出来ていない

(ホームページオーナーが怠った)

(セキュリティ対策を怠って犯罪の踏み台にされ結果として犯罪の片棒を担ぐことになった)

自分のホームページも管理できない

(ずさんな運営・管理していない)

と、いった様な内容で信用ガタ落ち・信頼も失ってしまいビジネスに窮することになります。

あとから、脅威を取り払うことができたとしても、

失った信用を取り戻すだけでも大変な思いをするはずです。

ホームページは手軽に持つことが出来ます。

しかし安易な制作(制作会社に全部お任せ(丸投げとも言います)で

チェックをしないなど)・なにもしない運用ではいけないのです。

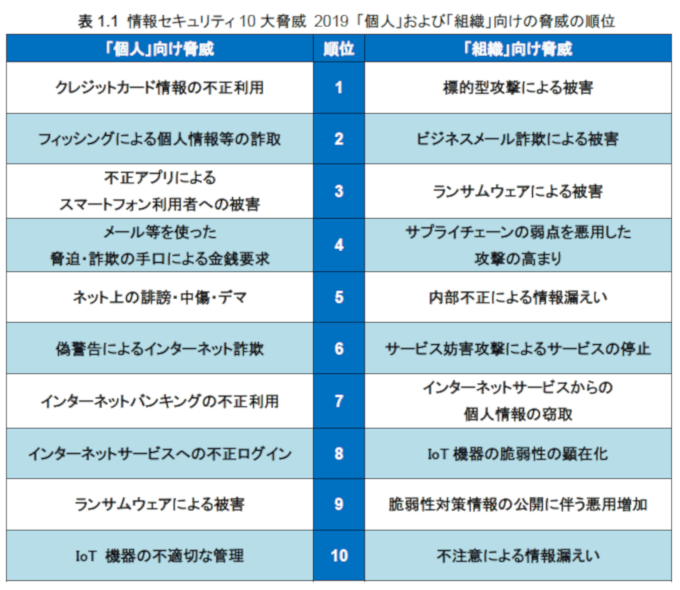

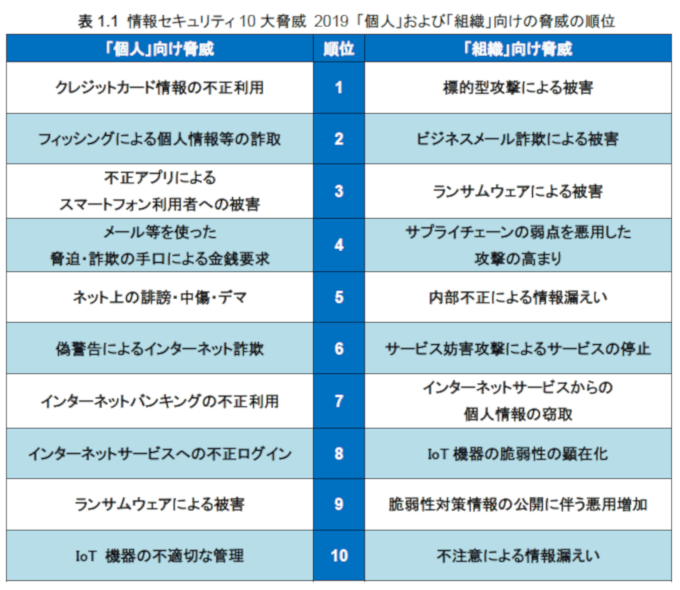

10大脅威

IPA 独立行政法人 情報処理推進機構が毎年発表する内容から抜粋してお伝えします。

2019年10大脅威

2019年10大脅威「個人」および「組織」向け脅威の順位

2019年10大脅威「個人」および「組織」向け脅威の順位

情報セキュリティ10大脅威2019「個人」および「組織」向け脅威の順位

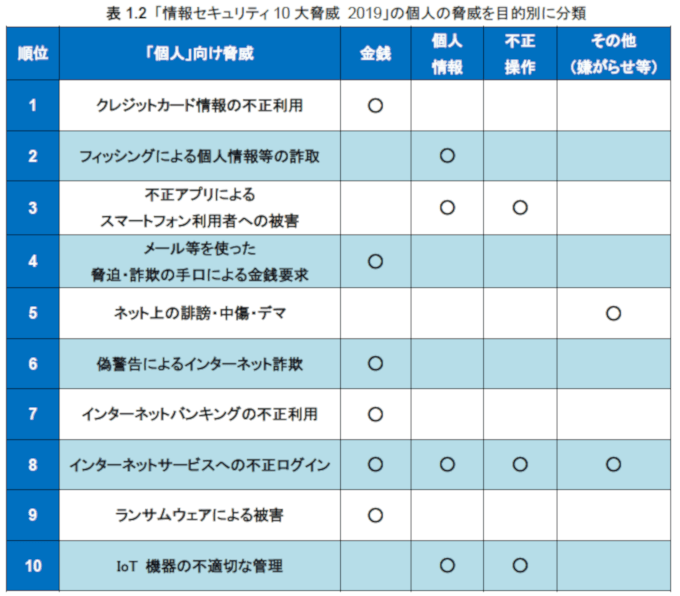

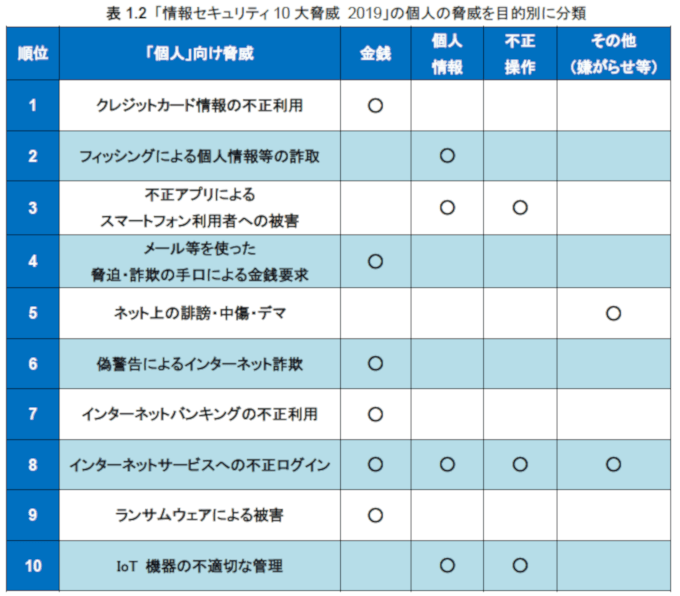

表1.2

2019年10大脅威の個人の脅威を目的別に分類

2019年10大脅威の個人の脅威を目的別に分類

「情報セキュリティ10大脅威2019」の個人の脅威を目的別に分類

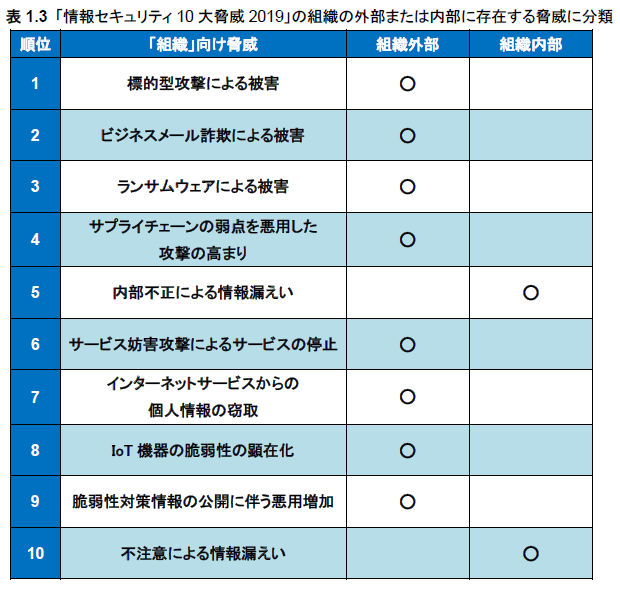

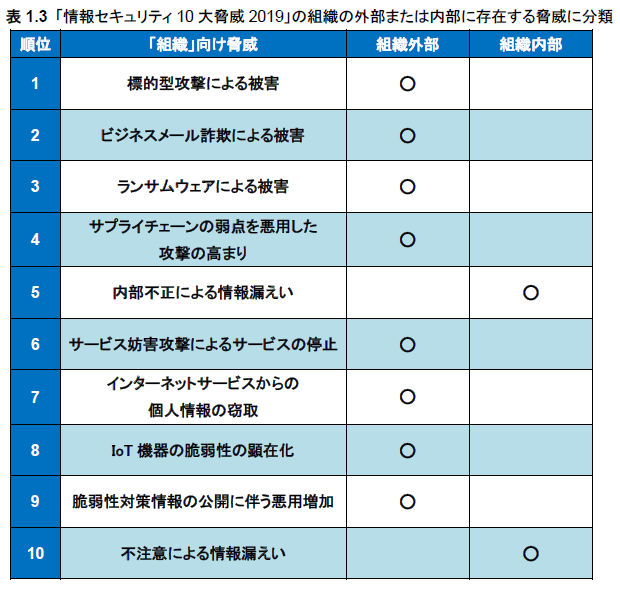

表1.3

2019年10大脅威の組織の外部または内部に存在する脅威に分類

2019年10大脅威の組織の外部または内部に存在する脅威に分類

「情報セキュリティ10大脅威2019」の組織の外部または内部に存在する脅威に分類

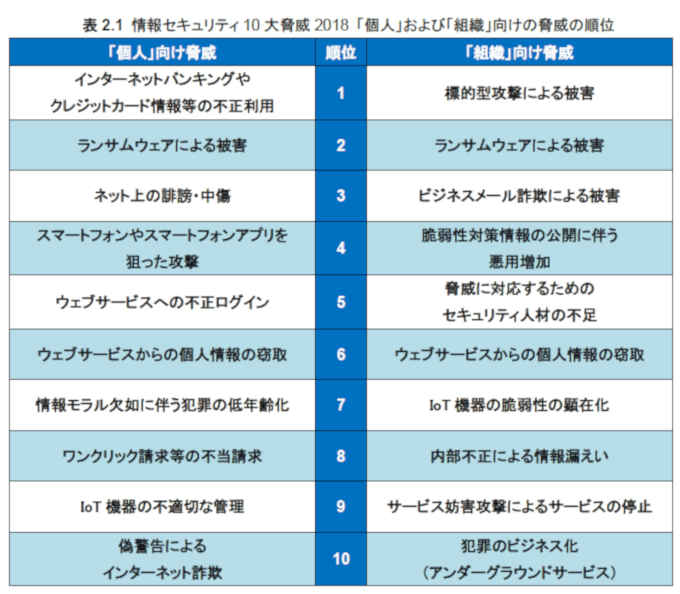

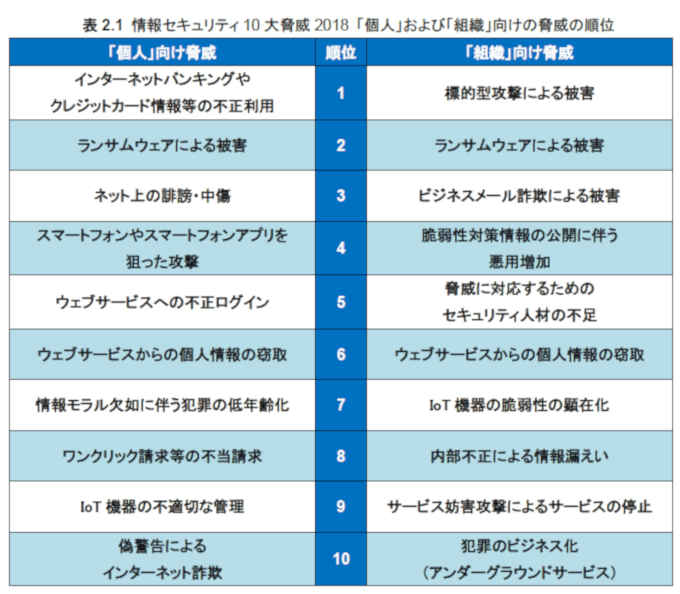

2018年10大脅威

2018年10大脅威「個人」および「組織」向け脅威の順位

2018年10大脅威「個人」および「組織」向け脅威の順位

情報セキュリティ10大脅威2018「個人」および「組織」向け脅威の順位

それ程傾向の変化はありませんが、

(2019年にフィシングがいきなり2位に入りました)

この様な情報は無料で開示されてはいるものの、

中々・一般的にはなりにくく伝わりにくいものだと思います。

いかがでしょうか?あなたが思っていたより、身近に脅威があるとお感じになりましたか?

ここの部分は、セキュリティ対策に係るもの(登録セキュリティプレゼンター)としてお伝えできればと思い添付しました。

関連記事

要対策「情報セキュリティ10大脅威」2019

要対策「情報セキュリティ10大脅威2018」

WordPressサイト43の内23サイトがユーザ情報丸見え

WordPressの管理画面(ダッシュボード)に入る為には、

ユーザID(名)とパスワードが必要です。

管理画面に入ることさえできれば、攻撃者の思うつぼです。

(改ざん、乗っ取り、情報漏洩(情報抜き取り)、フィッシングサイト※への誘導書き込み、不正操作、コマンド注入(インジェクション攻撃)、なりすまし・・・などなど攻撃者の思う

管理画面(ダッシュボード)に入らなくても、攻撃はできます。

ですから、この23サイトが最もリスキーなのです。

※.筆者も、

フィッシングサイトへの誘導書き込み(改ざん)されたサイトを10数件見つけています。

(証拠画像を後の方に添付します。)

この23サイトは 、 すでに ユーザID(名)が判明していることから、

あと必要なのはパスワードだけです。

そして、このパスワードはコンピュータを使った攻撃※で、

わずかな時間で割り出すことができます。

この攻撃※は人間が仕組みますが、人が行う訳ではないのです。

何日、或いは何か月、場合によっては何年かかっても良い訳です。

※ブルートフォースアタック(総当たり攻撃)といい強引なやり方ですが、攻撃者の常とう手段の一つでもあります。

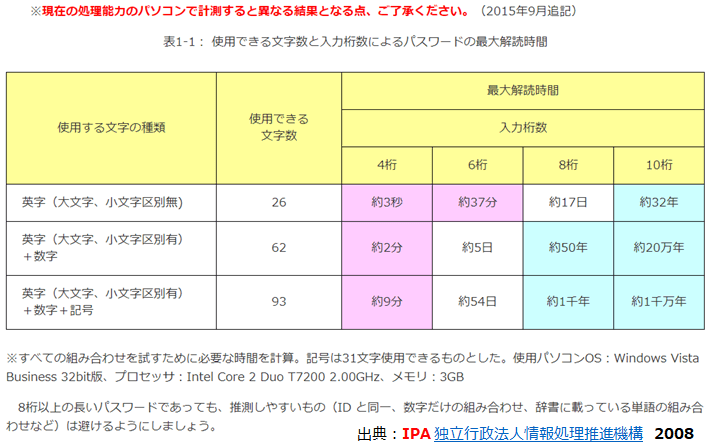

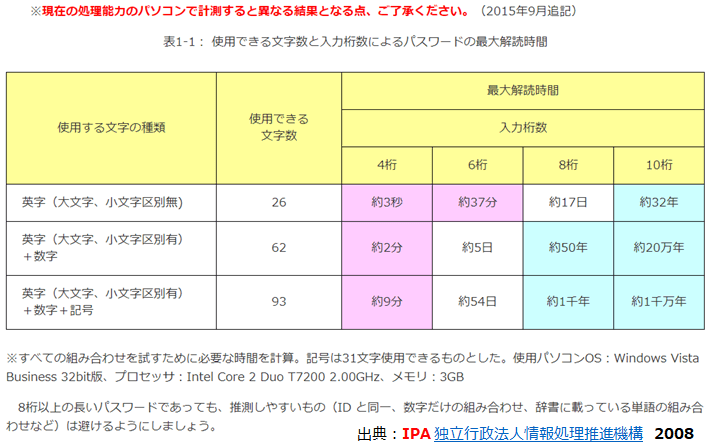

IPA 独立行政法人情報処理推進機構 が

2008年のコンピュータで試算したデータがあります。

下が、その表です。

出典: IPA 独立行政法人情報処理推進機構 2008

2008年の性能のコンピュータで、4桁のパスワードで3秒から9分、6桁でも英字だけなら37分(ピンク部分)、白い部分でも約5日から54日で解読されてしまいます

2008年の性能のコンピュータで、4桁のパスワードで3秒から9分、6桁でも英字だけなら37分(ピンク部分)、白い部分でも約5日から54日で解読されてしまいます

2008年の性能のコンピュータで、

4桁のパスワードなら、3秒から9分、

6桁でも英字だけなら37分(ピンク部分)、

白い部分でも約5日から54日で解読されてしまいます

(2019年のコンピュータならこれの数倍早いでしょう。

コンピュータにやれせれば良いので攻撃者は仕込むだけです)

基本的かつ重大なセキュリティ意識の欠如

つまり、両方を放置している20サイトが一番危ない。

wp-loginを対策している3サイトも安心できるとは言えない。

危険1 ユーザ情報丸見えは最も憂うべき状況の1つ

「パスワード」だけ突破できれば攻撃が可能なんです。

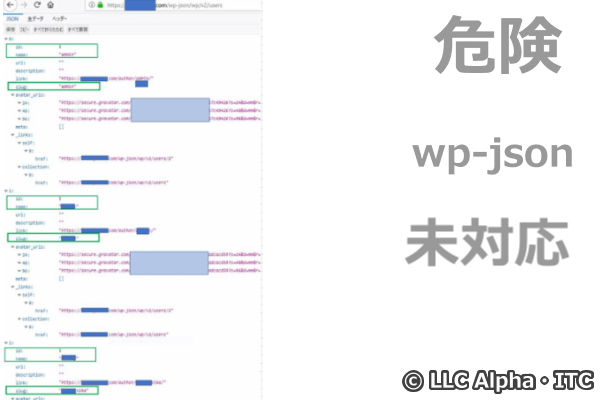

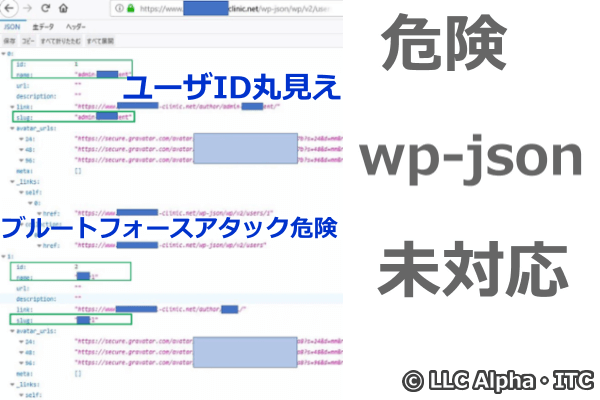

上記23サイトはユーザ情報丸見え、他のWordPressサイトでも以下の入力で解析される可能性

何も対策をしていないWordPressサイトでは、以下のコマンドで

危険:あなたのホームページのユーザIDを抜き出す

WordPressバージョン4.7以降では上記の様に入力することで、ユーザ情報の抜き出しができます。

( RESTful API : REST( REpresentational State Transfer ) APIの実装)

- ‘http://example.com/wp-json/wp/v2/users

または、

- ‘http://example.com/?rest_route=/wp/v2/users

- ‘http://example.com/hoge/wp-json/

- ‘http://example.com/?author=1 で、

数字の1はユーザIDの登録Noです。1がなくても※、2、3と数字を上げていけば、

※.通常1はデフォルト(初期設定状態)のadmin(アドミニストレータ)の登録Noです。最低限adminは通常削除しますから1がない場合もあります(1を別のユーザに割り当てる場合もあります)

SSL化(暗号化通信設定)していても、抜き出せます(何も対策をしていないと)

- ‘https://example.com/wp-json/wp/v2/users などで、

現に、

上記23サイトの内5サイトがSSL化 していました。

(内1件は2019/4/17リニューアルも済ですがユーザ情報はダ ダ 漏れ状態)

(もはや、この制作会社に・・・頼っているのは問題です。)

Wp-json対策をしていないサイトのSSL化は無意味なんです。

本末転倒なんです。

暗号化していても入り口情報がダダ漏れ(丸見え)ですから。

example.comはあなたのURLに置き換えてブラウザのFirefox※で実施してみてください。

※. Firefoxは、JSONを整形(見やすく)して表示してくれます。

以下はウェブブラウザのFirefoxで実行したものです(chromeでは見にくいので)

サイトが特定できる情報およびユーザIDなどはマスキングしています。

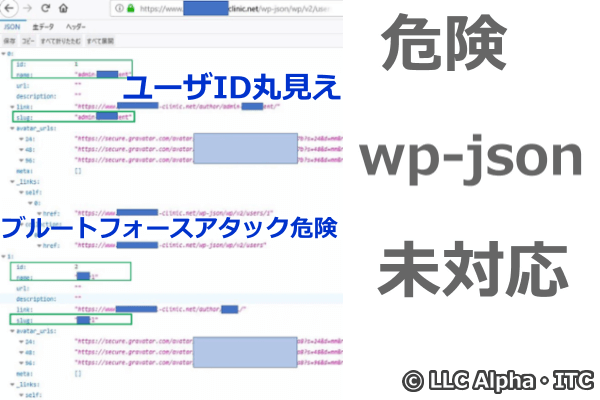

ユーザ情報が丸見え。しかもadminが残っている

ユーザ情報が丸見え。しかもadminが残っている

ユーザ情報が丸見え。しかもadminが残っている

わかりにくくて申し訳ないのです

(セキュリティ上、あえて分かりにくくしています)

上記の例は、ユーザが3つですが、

最初からあったadminがそのまま残されセキュリティ上問題です。

adminは削除し、

adminと同等の権限を持つ別の名前のidで

admin権限であることが判りにくい命名でユーザIDを追加します。

または、

adminではないユーザIDでWordPressのインストール・セットアップを行います。

admin権限のユーザ情報が丸見え

admin権限のユーザ情報が丸見え

admin権限のユーザ情報が丸見え

ここも分かりにくくて申し訳ないですが

(ユーザ情報が複数のサイトで洩れていることだけ伝えたく例2)

上記の例は、ユーザが2つ

ですが、

adminが削除されていますがセキュリティ上問題です

(admin権限とハッキリわかる名前のidでユーザIDが追加されています。

名前の先頭にadmin-が付いています。)

(筆者が抑えている範囲は他にもありますが、これ以上お見せしても分かりにくい画像ばかりでしかお伝え出来ませんので無意味になってしまいます)

上記の2例ともSSL化(https:暗号化通信)に対応していましたが、基本的な部分が出来ていないので本末転倒というか、折角のSSL化も意味を成しません。

(もう一度言いますSSLが無意味なんです)

この様な状態では、

セキュリティ上まずい(問題である)ため、

この機能を無効にする必要があります。

この機能を無効にする設定方法や適切なプラグインがあります。

(このお話はまた別の機会に)

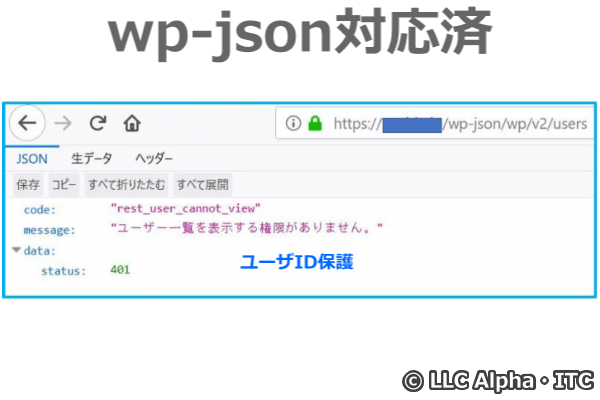

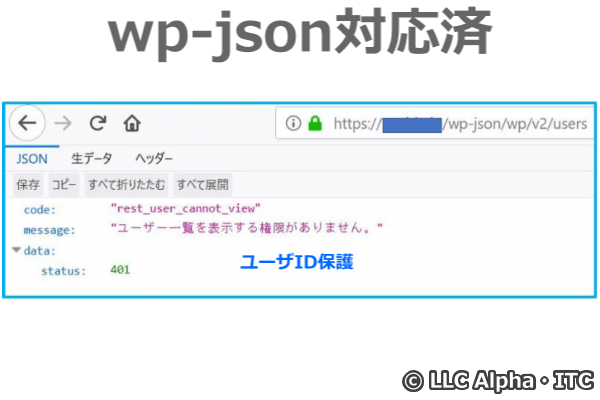

ユーザ情報が適切に管理されている場合

http://example.com/wp-json/wp/v2/users を実行して、下の画像の様な表示であれば、

ユーザ情報が適切に管理されている場合

ユーザ情報が適切に管理されている場合

ユーザ一覧を表示する権限設定がなされている例

wp-jsonに、ついては安心できます。

wp-json設定:ユーザ一覧などを表示する権限設定

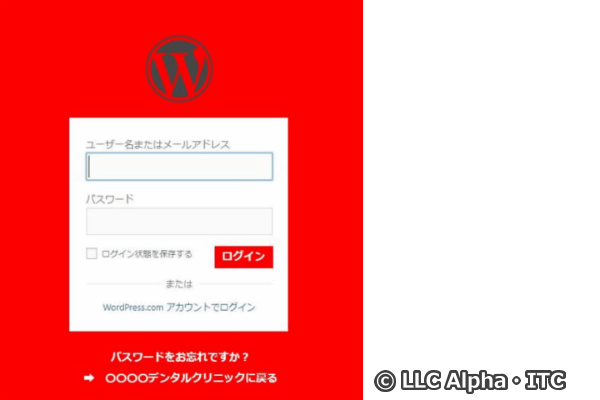

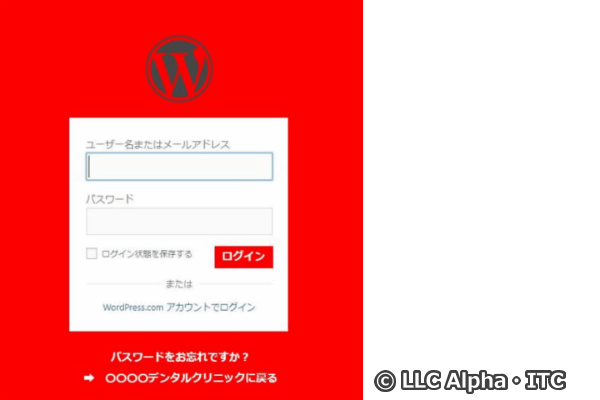

危険2:WordPressのログイン画面が公開されている

‘ http://example.com/wp-login.php

目立つように色を赤色に変更しています。

ログイン画面(Wp-login.php)が公開されている

ログイン画面(Wp-login.php)が公開されている

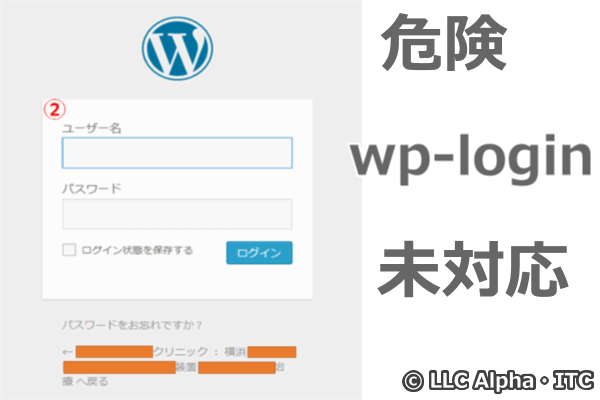

通常は⇩下の様な色合いです。これもwp-login.phoで出てきたものだからアウトです。

ログイン画面(Wp-login.php)が公開されている

ログイン画面(Wp-login.php)が公開されている

あなたのホームページのURLの後に/wp-login.phpと入力して

上の様な画面が出てきたら、

要注意です。

基本的なセキュリティ対策がされていません。

WordPressのログイン画面から

WordPress管理画面(ダッシュボード)へのアクセスするための

URL( /wp-login.php )は非常に重要なので一般には公開するべきではありません。

そのためのURLを安易にアクセスできる状態にするのは、絶対というほど控えるべきことです。

(wp-loginが公開されているということは、セキュリティ意識の無いホームページ制作会社によるものです)。

ログイン画面をさらす行為はメリットがないばかりか、ログイン画面を他人に触らせるというデメリットしかありません。

WordPress管理画面(ダッシュボード)への入り口

ログイン画面でユーザ名(ユーザID)と、パスワードが分かってしまえば乗っ取られてしまいます。

WordPressの知識がある人なら、

ログイン画面の入り口のURLはすぐわかるのです。

最低限の対策(wp-login.php)ファイル名称の変更さえ行われていません。

WordPress管理画面(ダッシュボード)

WordPress管理画面(ダッシュボード)

あなたのホームページの制作会社に問い合わせてください。

セキュリティプラグインを採用する場合は、

プラグインのアップデートなども必要となりますので、

十分に気をつけて信頼のおけるホームページ制作会社に依頼してください。

対岸の 火事 、 いいえ 違います 。 「 改ざんされたサイト 」 は 身近に あります

私が、実際に発見した 改ざんされたサイト

6サイトが改ざんされ、3社がHP閉鎖、内1社は廃業、1社は不明

フィッシングサイトに誘導される改ざんされたサイト

フィッシングサイトに誘導に改ざんされたサイト

フィッシングサイトに誘導に改ざんされたサイト

上は

フィッシングサイトに誘導される改ざんがされたサイトのほんの1例です。

もちろん

黙って見ている訳にも行きませんので、

封書で丁寧にお伝えした

・・・つもりだったんですが、上手く伝わらなかった様です。

何の音さたもありませんでした。(悲しいですよね?)

数か月後、再度サイトを確認してみると

半数が対応、半数はホームページ閉鎖となっていました。

(半年後か、それ以降だったと思います。)

②熊谷のエステ店、③北本の歯医者さん、⑤青山の歯医者さんは、

フィッシング組み込みの削除には成功した様です。

他は、なにも変わっていません。

(少なくとも歯医者さんは医療広告ガイドラインを遵守しなくてはいけないのに、

今でも当時のままです。)

そして、サイト閉鎖した(せざるを得なかった)のは、

①千葉の歯医者さん、

エキテンなどのページには載っているので営業はしている様です。

(HPを再度立ち上げる気がないのか、残念な限りです)

④深谷の整体院は、

ネット上に情報がありません。(今も)

今のご時世で情報が無いのは廃業したとしか考えられません。

(ホームページが原因でなかったかも知れませんが・・・)

⑥は、どこのサイトだったか失念してしまったのですが、

既にドメインが売られ中国語のカジノサイトになっていました

(これも悲しいです)

お知らせを無視しセキュリティ対策を怠った結果としても・・・やりきれないですよね

調査したホームページの状態

WordPressサイトに運営に必要なバージョンアップ

WordPressサイトに運営に必要なバージョンアップ

調査したホームページのWordPressのバージョンの内訳

WordPress脆弱性とバージョン推移はここからご覧いただけます

5.4(2020/03/31予定のメジャーバージョン(新ブランチ5.4))

WordPressは、多くのブランチ(系)で、同時並行で開発・バージョンアップが進んでいる特徴(特異な形態)です(と、筆者は思っています。)

(余談ですが、多くのソフトウェアは全く別の系統、MS-DOSとWin3.XはDOSから進化してきたものですが別ものですし、Win-NT(サーバOS)とWin-95(PC用OS)も別物で複数のバージョンのブランチが同時リリースされることはありませんでした。例えが 古いですが、今でも、Windows-10とWindows-Serverは別物です。macOSはサーバOSのUNIXをベースに開発されたPC用OSですが、バージョン番号は昇順に推移しています。

アンドロイドOS( Linux( Unix系OS )カーネルやオープンソースソフトウェアがベース )も)

この特徴 が、

(5.3.2 最新、5.2.5 最新、5.1.4 最新、 5.0.8 最新 の様に複数のブランチが

20/03/06時点、現役の様な)

多くのブランチのサポート(脆弱性対応など)が必要となる結果

5.3 19/12/13 リリース は、お薦めしない。

5.2 19/05/19 リリース も、

5.1 19/03/11 リリース も、

5.0 18/12/10 リリース も、お勧めしない。

やむなく古いブランチの 脆弱性対応など を打ち切られることとなり、WordPressサイトの弱点につながっています。(と筆者は考えます)

それゆえ、WordPressサイトのバージョンアップは必須なのです。

5.3.2(2020/01/02リリース:2020/03/05当記事の改定時点、5.3ブランチ最新)

5.3 (2019/11/21リリース:5.3メージャーバージョン(5.3ブランチ))

5.2.5 (2019/12/13リリース:セキュリティリリース:5.2ブランチ最新)

5.2.2 (2019/06/18当記事の初版時点)

5.2.1 (2019/05/22リリース)が4サイト

5.2 (2019/05/19リリース:メジャーバージョン5.2ブランチ

5.1.1 (2019/03/13リリース)が3サイト、

5.1 (2019/03/11リリース:メジャーバージョン5.1ブランチ

5.0.3 (2019/03/13リリース)が1サイト

5.0 (2018/12/10リリース:メジャーバージョン5.0ブランチ

そして、

4.9.13(2019/12/13リリース:セキュリティリリース:4.9ブランチ最新)

4.9.10 (2019/03/13リリース)が最も多く7サイト

やはりバージョン5.0(2018/12/10リリース)の壁※を乗り越えられていない。 ・・・記事投稿時2019/06/18時点最新は、5.2.2

※.大幅な機能変更で、4.9ブランチ以下のバージョンからの自動バージョンアップは出来ない。

以下、

4.8.9 (2019/03/13リリース)が3サイト

4.6 (2016/08/17リリース)が1サイト・・・・・・サポート切れ

4.4.18(2019/03/13リリース)が1サイト

4.4.2 (2016/02/03リリース)が1サイト・・・・・サポート切れ

4.3 (2015/08/19リリース)が1サイト・・・・・・サポート切れ

4.1.1 (2015/02/20リリース)が1サイト・・・・・サポート切れ

3.3.2 (2012/04/21リリース)が1サイト・・・・・サポート切れ

そして無意味なバージョン隠しが、16

関連記事:警告WordPressホームページがイケナイ理由

正しく作る為に必要なこと運営していくために必要なこと

関連記事:警告あなたのホームページ早急に2つの脆弱性対応が必要