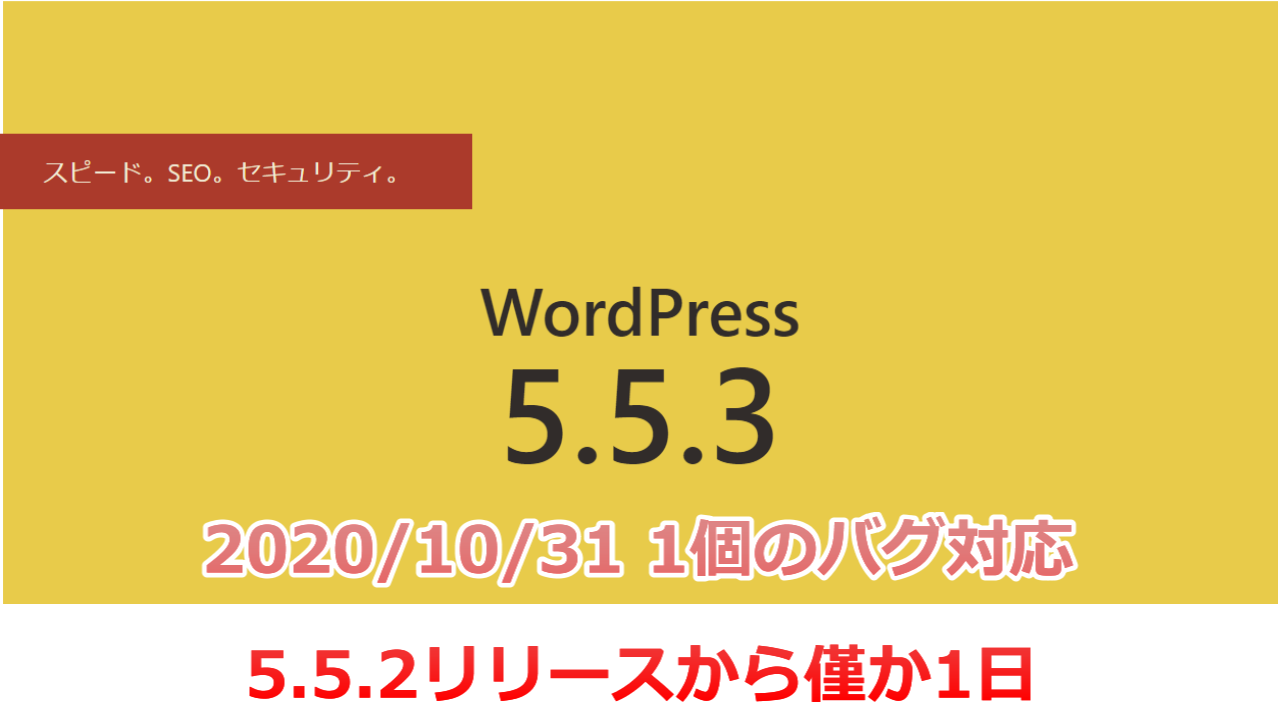

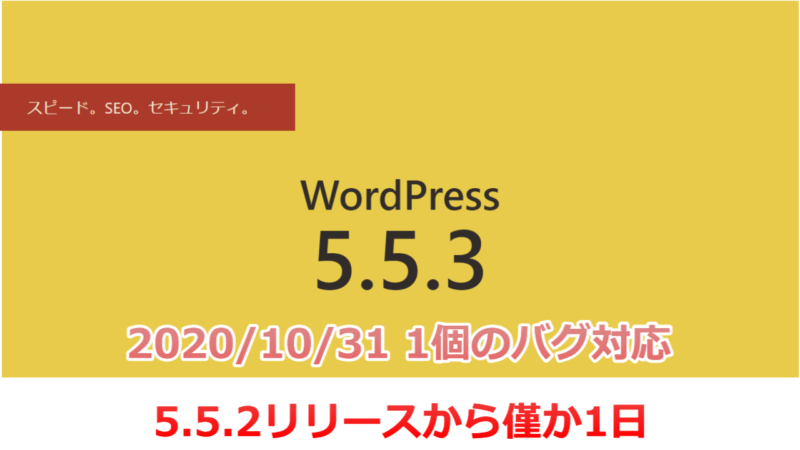

WordPress5.5.3メンテナンス・リリース

1個のバグ対応

Thank you for reading this post, don't forget to subscribe!WordPress 5.5.2 セキュリティとメンテナンス リリース

10個のセキュリティ問題に対応し、

14個のバグを修正しました。

10のセキュリティ問題がWordPressバージョン5.5に悪影響

バージョン5.5.2はそれらを修正。

もし、あなたが、まだ5.5までアップデートしていないなら、

5.4以前より、早くアップデートすることをお薦めします。

- セキュリティ問題WordPress サイトが攻撃される前に脆弱性を修正

- 非シリアライズ化リクエストの安全向上

Deserialization(デシリアライゼーション)とは、

ファイルに保存したりネットワークで送受信するために

独自の形式に変換されたデータを、元のデータ形式に変換しなおすこと。

これらのネイティブの逆シリアル化メカニズムの機能は、

信頼できないデータを操作するときに悪意のある効果のために再利用される可能性があります。

デシリアライザーに対する攻撃は、

サービス拒否、アクセス制御、および

リモートコード実行(RCE)攻撃を可能にすることがわかっています。 - マルチサイトネットワーク上の無効なサイトからのスパム埋め込みを無効化

- グローバル変数からXSSにつながる可能性のある問題を修正

XSS:クロスサイトスクリプティング(cross site scripting)、

Webアプリケーションの脆弱性もしくはそれを利用した攻撃。 - XML-RPCの特権昇格に関する問題を修正

XML-RPC(遠隔手続き呼出し プロトコルの一種)

エンコード(符号化)にXMLを採用し、転送機構にHTTPを採用) - XML-RPC を利用した投稿コメントまわりの特権昇格に関する問題を修正

- DoS 攻撃がRCEにつながる可能性のあるメソッドの問題を修正

RCE:リモートコード実行攻撃 - 投稿スラッグにXSSを格納するメソッドの問題を修正

- 任意のファイル削除につながる可能性のある保護されたメタを迂回するメソッドの問題を修正

- CSRFにつながる可能性のあるメソッドの問題を修正

CSRF:クロスサイトリクエストフォージェリ (cross-site request forgeries)は、

Webアプリケーションの脆弱性の一つ、もしくはそれを利用した攻撃。

、またはXSRF。リクエスト強要、セッションライディング (session riding) とも呼ばれる。